Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

باكستان: ساعة الدبلوماسية لم تتوقف وقنوات الحوار مع واشنطن وطهران مفتوحة

![باكستان: ساعة الدبلوماسية لم تتوقف وقنوات الحوار مع واشنطن وطهران مفتوحة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بزشكيان: التدخلات الأجنبية تثير التوتر في الخليج والقواعد الأمريكية لم تحقق الأمن للدول المستضيفة

![بزشكيان: التدخلات الأجنبية تثير التوتر في الخليج والقواعد الأمريكية لم تحقق الأمن للدول المستضيفة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. واشنطن تبحث خيارات عسكرية جديدة ضد طهران على وقع الجمود الدبلوماسي

![لحظة بلحظة.. واشنطن تبحث خيارات عسكرية جديدة ضد طهران على وقع الجمود الدبلوماسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"بلومبرغ": الولايات المتحدة قد تنشر صواريخ فرط صوتية في الشرق الأوسط ضد إيران

!["بلومبرغ": الولايات المتحدة قد تنشر صواريخ فرط صوتية في الشرق الأوسط ضد إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

فيديوهات

RT STORIES

مصارع مصري يخطف الأنظار بحركة مبهرة

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن عن القضاء على رئيس قسم العمليات في هيئة الاستخبارات لحركة "حماس"

#اسأل_أكثر #Question_Moreفيديوهات

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

لافروف: موسكو لا تزال مهتمة بمفاوضات أوكرانيا بناء على تفاهمات ألاسكا

![لافروف: موسكو لا تزال مهتمة بمفاوضات أوكرانيا بناء على تفاهمات ألاسكا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زيلينسكي يسارع لاستيضاح اقتراح روسيا بشأن "هدنة عيد النصر"

![زيلينسكي يسارع لاستيضاح اقتراح روسيا بشأن "هدنة عيد النصر"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

راتب ضخم وشروط واضحة.. تفاصيل مثيرة في صفقة محتملة لصلاح

![راتب ضخم وشروط واضحة.. تفاصيل مثيرة في صفقة محتملة لصلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البطل الأولمبي فاسيلييف: "الأوروبيون يخشون الحديث بصدق عن روسيا"

![البطل الأولمبي فاسيلييف: "الأوروبيون يخشون الحديث بصدق عن روسيا"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

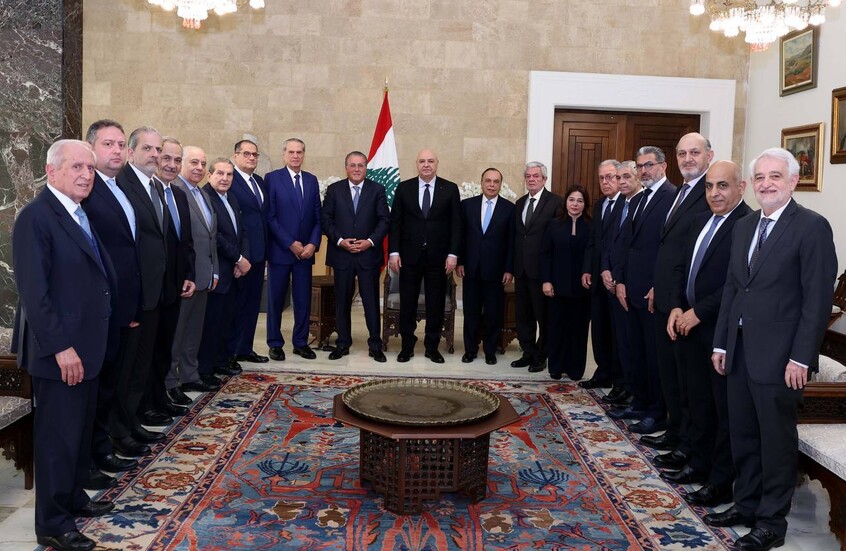

لحظة بلحظة.. الحرب الإسرائيلية متواصلة في جنوب لبنان وحزب الله يصعد هجماته

![لحظة بلحظة.. الحرب الإسرائيلية متواصلة في جنوب لبنان وحزب الله يصعد هجماته]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مراسلنا: مقتل 9 أشخاص وإصابة 13 بغارات إسرائيلية استهدفت اليوم بلدات عدة جنوب لبنان

![مراسلنا: مقتل 9 أشخاص وإصابة 13 بغارات إسرائيلية استهدفت اليوم بلدات عدة جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

ما الطرق التي يتبعها الهاكرز لاصطياد ضحيتهم؟

عدد خبراء في أمن المعلومات بعض الطرق والأدوات التي يعتمد عليها قراصنة الإنترنت لاختراق أجهزة الآخرين الإلكترونية والاحتيال عليهم.

الاحتيال:

يلجأ قراصنة الإنترنت في الكثير من الأحيان إلى الاحتيال، عبر إرسال رسائل إلى الناس تبدو وكأنها مرسلة من الموقع الذين يستخدمونه على الإنترنت، ويطلبون فيها من الشخص إدخال بيانات حسابه الإلكترونية وكلمة الدخول عبر روابط معينة، وفي حال قيام المستخدم بتلك الخطوة يحصل الهاكرز على تلك البيانات، ويستغلونها لاختراق الحساب الإلكتروني والحصول على البيانات التي يريدون.

البرمجيات الخبيثة:

يعتمد الهاكرز على البرمجيات الإلكترونية الخبيثة التي يرسلونها عبر الإنترنت لاختراق أجهزة ضحاياهم، ولهذه البرمجيات العديد من الأشكال والأنواع، فمنها فيروسات تتجسس على الأجهزة دون أن تضر بها، ومنها ما يعطل عمل الأجهزة كليا أو جزئيا.

بعد الفضيحة الكبرى.. "فيسبوك" تشتري شركة لأمن المعلومات

الابتزاز:

يرسل قراصنة الإنترنت إلى أجهزة ضحاياهم أحيانا برامج تدعى "برامج الفدية"، وهي عبارة عن برمجيات خبيثة تخترق الأجهزة، وتعطل عملها بشكل مؤقت، وتطلب من صاحب الجهاز تحويل مبالغ مالية إلى المخترق لقاء أن يقوم الأخير بإعادة الجهاز إلى وضعه الطبيعي، عن طريق برنامج الاختراق نفسه.

المصدر: وكالات

التعليقات